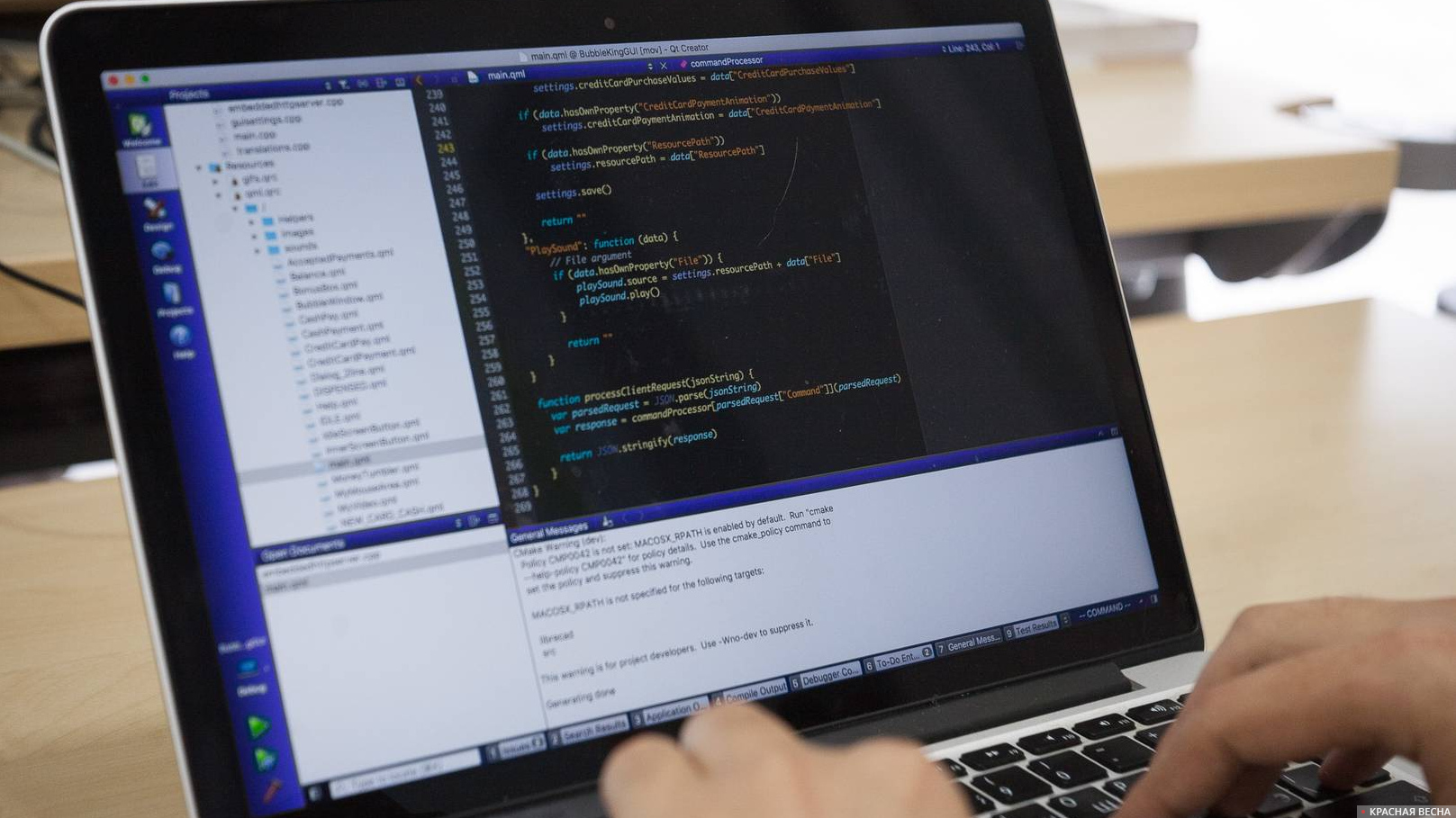

Ряд операционных систем Linux столкнулся с уязвимостью в удаленном доступе

Критическая уязвимость в мультиплексоре терминалов tmux, используемого для удаленного доступа к серверам, обнаружена специалистами по безопасности UNIX-систем. 5 ноября соответствующая информация была опубликована в списке почтовой рассылки OpenWall Linux.

Напомним, tmux позволяет через одно подключение к серверу реализовать видимость нескольких параллельных сеансов удаленной работы. Этот инструмент используется системными администраторами и программистами для удобства управления операционными системами Linux и BSD по протоколу SSH.

Найденная уязвимость получила код CVE-2020-27347. Согласно авторскому описанию, определенные escape-последовательности (невидимые для пользователя, но интерпретируемые терминалом tmux) могут вызвать переполнение буфера и выполнение произвольных команд на стороне клиента.

Данной проблеме подвержены версии tmux, начиная с 2.9, используемые в дистрибутивах ОС Linux Ubuntu 20.04, Debian 11, Fedora 31+, а также в ОС OpenBSD с версии 6.5 и выше. В Debian найденная проблема уже решена в версии пакета tmux 3.1c-1.

В публикации об этой уязвимости автор продемонстрировал конкретные способы эксплуатации уязвимости и отметил, что использование ASLR (англ. address space layout randomization — рандомизация размещения адресного пространства) затруднит написание вредоносных программ.