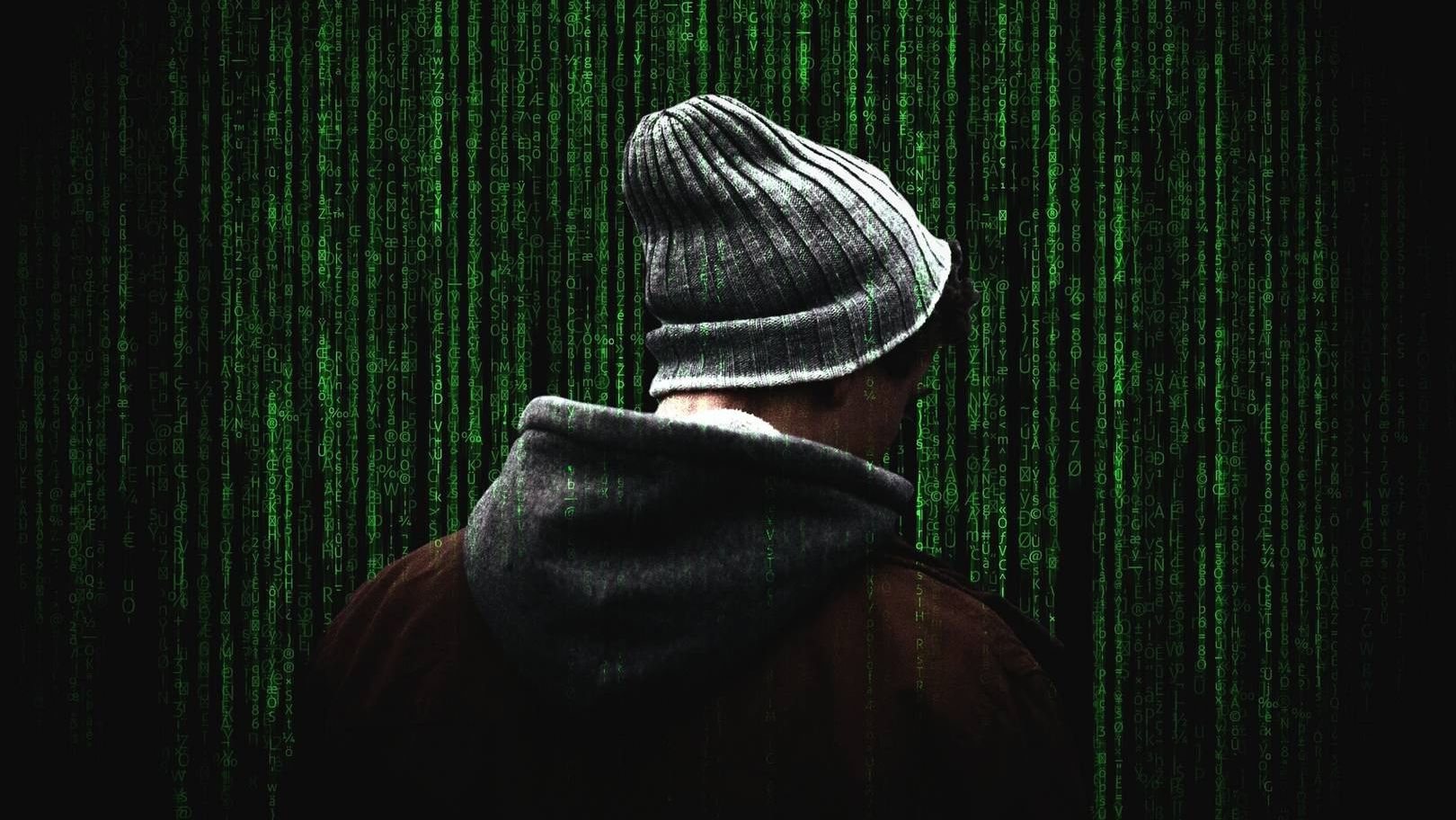

В сервере доменных имен BIND выявлена серьезная уязвимость

Уязвимость, эксплуатация которой приводит к отказу в обслуживании, выявлена в сервере доменных имен (DNS) BIND компанией в области кибербезопасности Cisco Talos, 20 августа сообщается в блоге организации.

DNS-сервер BIND от Internet Systems Consortium (ISC) считается эталонной реализацией системы доменных имен. Он может выступать как авторитетным DNS-сервером, так и кэширующим. Тем не менее, и в нем обнаружена уязвимость, атака через которую приводит к отказу в обслуживании.

Уязвимость CVE-2020-8620 связана с переполнением буфера при обработке трафика в одной из используемых библиотек — libuv. Проблема характерна только для BIND версий с 9.16.1 по 9.17.1. Тем не менее, это достаточно свежие версии, и они много где используются.

При поступлении данных, превышающих размер буфера в одном из обратных вызовов, срабатывает проверка, которая завершает обработку пакетов. Если злоумышленник будет периодически направлять серверу специально подготовленные запросы по протоколу TCP, то все время будет происходить завершение обслуживания, причем не только для атакующего, а для всех.

В Talos рекомендовали обновить версию серверного программного обеспечения BIND.