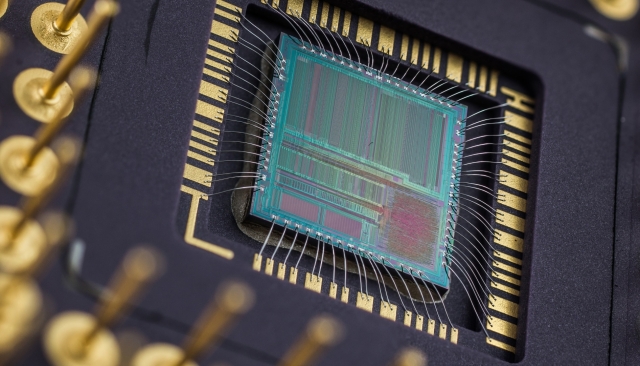

Исследователи обнаружили уязвимость в AMD процессорах

Две новых атаки на процессоры AMD открыли исследователи из Грацского технического университета, 7 марта сообщает tomshardware.com.

Новые атаки Collide + Probe и Load + Reload относятся к типу «Take A Way» и осуществляются с помощью манипуляции предиктором L1D-кэша.

Атакам подвержены процессоры выпуска 2011–2019 годов, в том числе микроархитектура Zen.

С помощью скрытой атаки злоумышленник может получить доступ к памяти другого процесса, выполняющегося на том же физическом ядре.

Исследователям удалось провести атаки с помощью выполнения скриптов JavaScript в браузерах Chrome и Firefox.

В документе, опубликованном специалистами университета, предлагается несколько возможных способов устранения уязвимости с помощью комбинированного программного и аппаратного подхода.

В tomshardware.com отмечают, что основная масса публикаций об уязвимостях процессоров посвящена продукции Intel, однако затрудняются ответить, связано ли это с большим вниманием разработчиков AMD к безопасности или же с популярностью Intel.