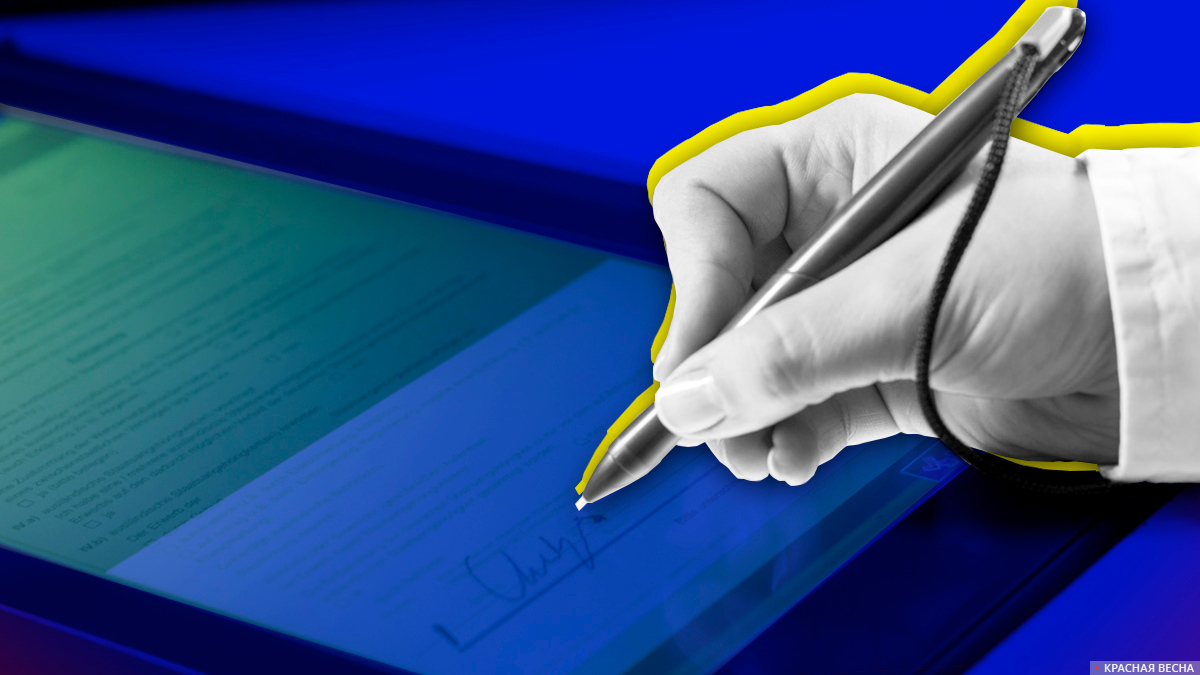

Обнаружена уязвимость, позволяющая заменить содержимое подписанных PDF

Половина компьютерных приложений для просмотра PDF-файлов уязвимы перед новой атакой, обнаруженной группой ученых из Рурского университета, 23 июля сообщает портал ИТ-новостей ZDNet.

15 из 28 компьютерных приложений для просмотра PDF-файлов уязвимы перед новой атакой, которая позволяет злоумышленникам изменять содержимое PDF-документов с цифровой подписью. В частности, уязвимости подвержены приложения: Adobe Acrobat Pro, Adobe Acrobat Reader, Perfect PDF, Foxit Reader, PDFelement.

Исследователи назвали технику «Теневой атакой» (Shadow Attack).

Суть уязвимости заключается в подготовке злоумышленником специального PDF-файла с несколькими слоями. Под видимым слоем скрыт еще один с другим содержанием. Жертва подписывает документ цифровой подписью, и затем злоумышленник меняет местами слои так, что подпись остается корректной.

Таким образом на видимом слое заверенного документа оказывается другое содержимое.

Исследователи сообщили, что есть три метода проведения «Теневой атаки» — через скрытие слоя для последующей подмены, посредством замены одного содержимого другим так, что исходный текст сохраняется и комбинированный метод скрытия с заменой за счет вставки в PDF-документ другого документа перед отправкой на подписание.

Наиболее опасным, отметили ученые, является третий вид атаки, поскольку позволяет полностью подменить документ после подписания с сохранением валидности подписи.

Атака представляет большую опасность, так как электронно-цифровая подпись даже средствами PDF делает документ юридически, либо организационно значимым в ряде стран и компаний. Атака с помощью описанной уязвимости получила идентификаторы CVE-2020-9592 и CVE-2020-9596.

Приложения для просмотра PDF, которые удаляют неиспользуемые объекты PDF при подписании документа, защищены от «теневых атак».

В исследовательской группе заявили, что сообщили подробности о новой уязвимости и методах атак в CERT-Bund (группа реагирования на компьютерные инциденты в Германии), чтобы последние связались с производителями приложений PDF для их исправления. Сделали они это прежде, чем опубликовали информацию.