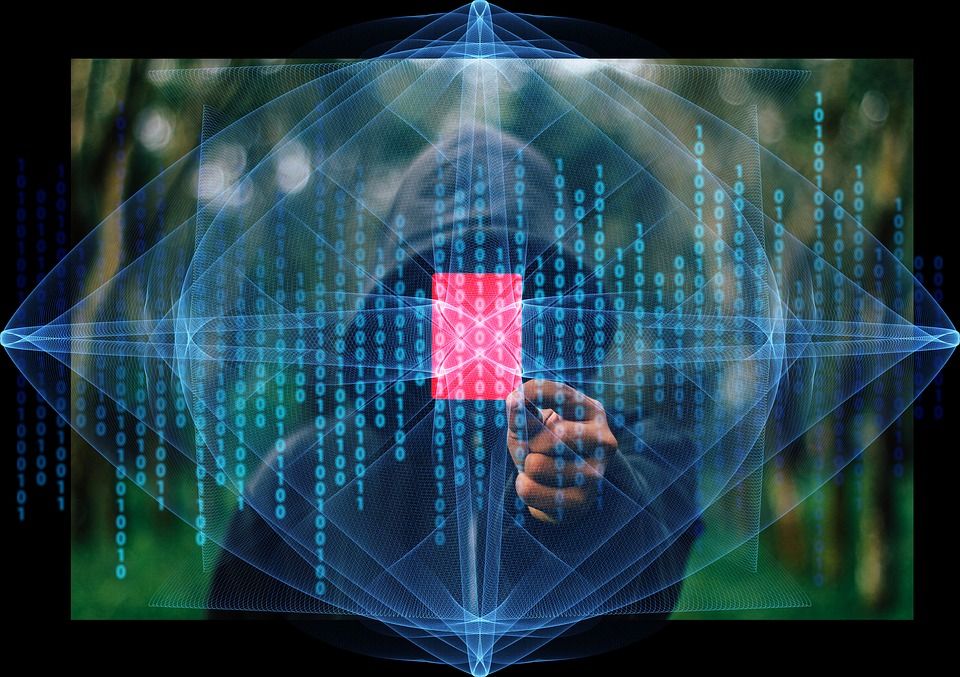

Выявлена критическая уязвимость популярной библиотеки журналирования Log4j

Критическая уязвимость, получившая наименование Log4Shell, выявлена в популярной библиотеке журналирования Log4j 2 специалистами китайской компании Alibaba Cloud. Информация опубликована 9 декабря на странице одного из специалистов в Twitter.

Библиотека используется в огромном количестве программных продуктов. В частности, ее используют сервисы Tencent, CloudFlare, VMWare и Apple iCloud, соцсеть Twitter, компании Amazon, Tesla, сервера игры Minecraft, игровой сервис Steam и другие.

Выявленная уязвимость позволяет исполнить код злоумышленника, если его правильно представить и записать в журнал. Если программный продукт получает из записывает в журнал значения из внешних источников, ее можно атаковать.

Для эксплуатации уязвимости достаточно записать код в специальном формате «{jndi: URL}». В обычном варианте к нему добавляет префикс, но если ключ содержит символ «: «, то префикс не проставляется, что и открывает уязвимость.

Уязвимость была выявлена до ее исправления. На данный момент выпущена версия Log4j 2.15.0, исправляющая проблему. Но еще огромное число программных проектов обновлены не были. Положение усугубляет то, что уже опубликованы средства автоматизации эксплуатации ошибки (эксплойт) и поиска уязвимых сервисов. Специалисты обнаружили в Интернете сервера, ведущие сканирование Сети на предмет уязвимых ресурсов.

Уязвимости присвоен код CVE-2021-44228.