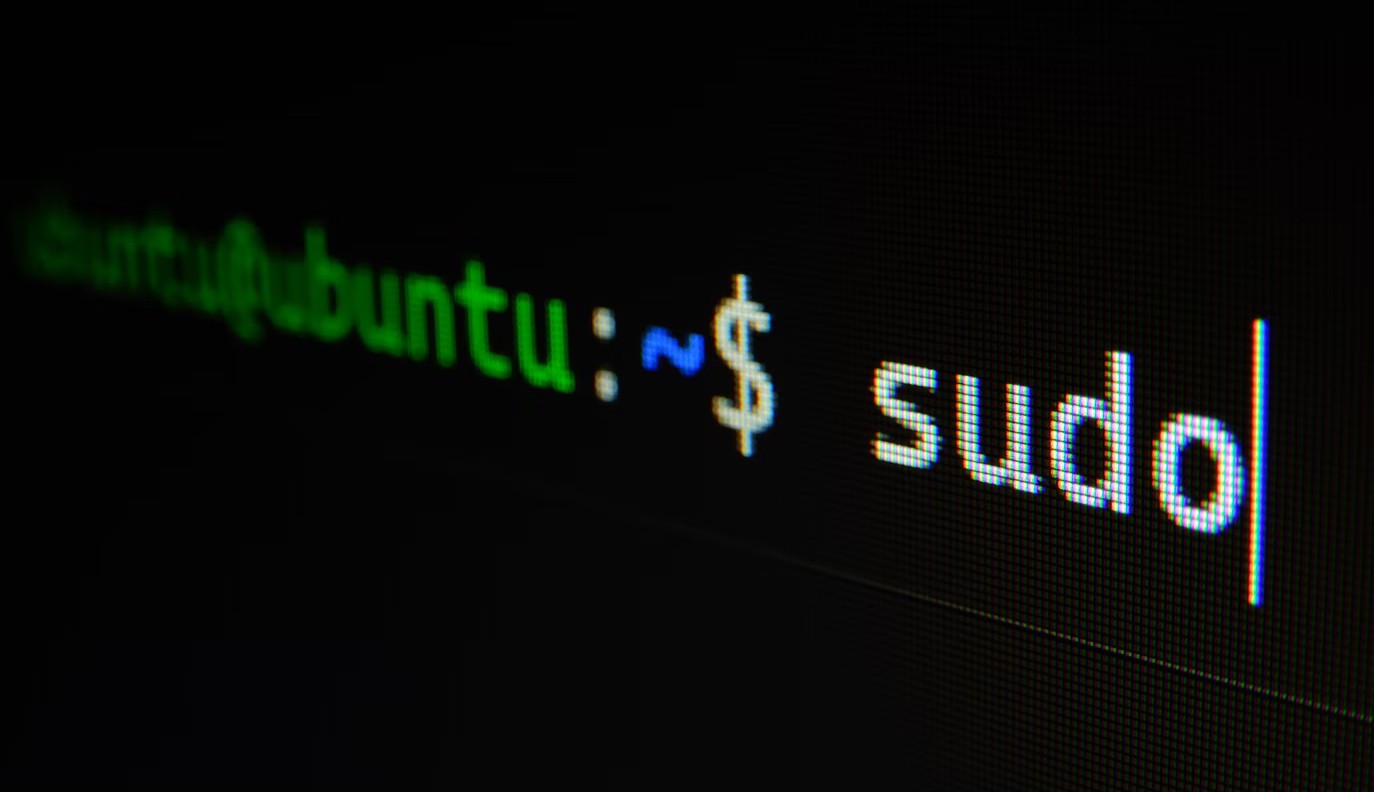

В виртуальной файловой системе ОС Linux выявлена опасная уязвимость

Эксплуатацию уязвимости в виртуальной файловой системе (VFS) ядра операционной системы (ОС) Linux, позволяющую повысить привилегии пользователя до административных (root), продемонстрировал исследователь безопасности под псевдонимом ryaagard 19 января на своей странице в Twitter.

Уязвимость, получившая код CVE-2022-0185, связана с недостаточной проверкой входящих параметров в функции «legacyparseparam» VFS при использовании файловых систем (ФС), не поддерживающих программный интерфейс (API) Filesystem Context.

Если атакующий передаст слишком большой параметр, то произойдет переполнение целочисленной переменной через нижнюю границу за счет приведения значения к беззнаковому числу (unsigned integer).

Для эксплуатации уязвимости необходимо наличие прав «CAPSYSADMIN», которые предоставляются непривилегированному пользователю в изолированном контейнере при определенных условиях.

По умолчанию подобные настройки включены в ОС Linux Ubuntu и Fedora, но отключены в Debian и Red Hat Enterprise Linux (RHEL). Проблема проявляется в ядре Linux, начиная с версии 5.1. 20 января выпущены обновления безопасности ядра в версиях 5.16.2, 5.15.16, 5.10.93 и 5.4.173. Обновления выпущены для дистрибутивов RHEL, Debian, Fedora и Ubuntu, но пока не готовы для Arch Linux, Gentoo, SUSE и openSUSE.

Исследователь обещал опубликовать исходный код на GitHub в течение недели после того, как для основных дистрибутивов будут выпущены обновления безопасности.