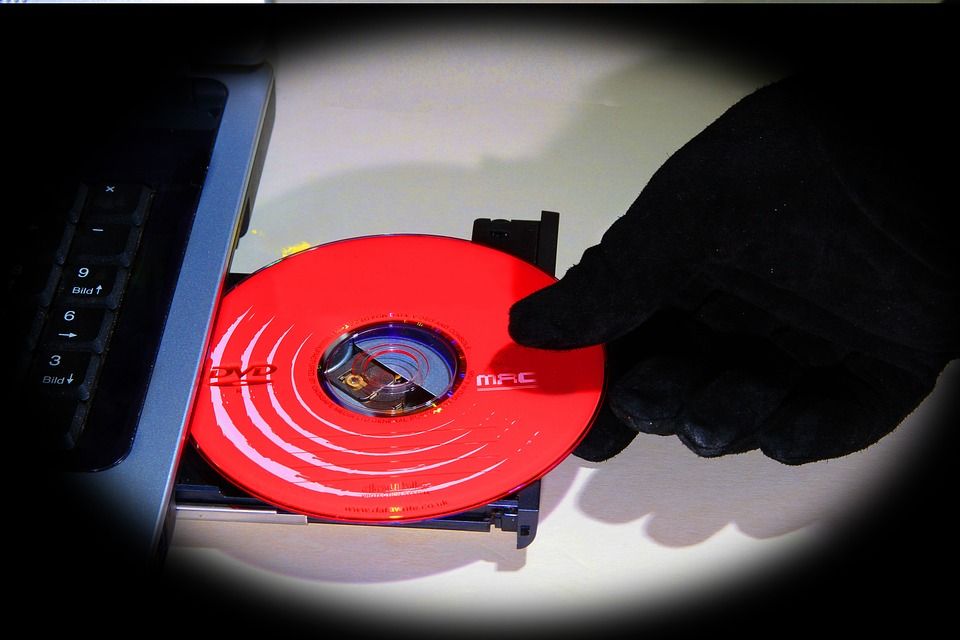

Миллионы сайтов на WordPress получили исправление критической уязвимости

Обязательное обновление с исправлением критической уязвимости в дополнении резервного копирования UpdraftPlus системы управления содержимым (CMS) WordPress выпущено командой разработки дополнения, 19 февраля сообщает американское издание об информационных технологиях ARS Technica.

15 февраля исследователь информационной безопасности Марк Монпас выявил критическую уязвимость в дополнении UpdraftPlus, установленном на 3 млн сайтов. Уже 16 февраля разработчики выпустили исправление, а позже согласились инициировать принудительную установку обновления.

Уязвимость позволяет любому зарегистрированному пользователю ресурса с установленным дополнением UpdraftPlus загрузить резервную копию сайта, включая базу данных.

Уязвимость работает из-за отсутствия проверки прав в методе получения информации о статусе создания резервной копии. Полученная информация позволяет сформировать внутренний идентификатор, необходимый для дальнейшего получения резервной копии по электронной почте.

На этом шаге проверка прав существует, но элементарно обходится через подмену адреса.

Уязвимость получила код CVE-2022-0633. Она исправлена в дополнении UpdraftPlus версий 1.22.3 и 2.22.3. По данным WordPress.org 2 млн сайтов уже установили обновление.