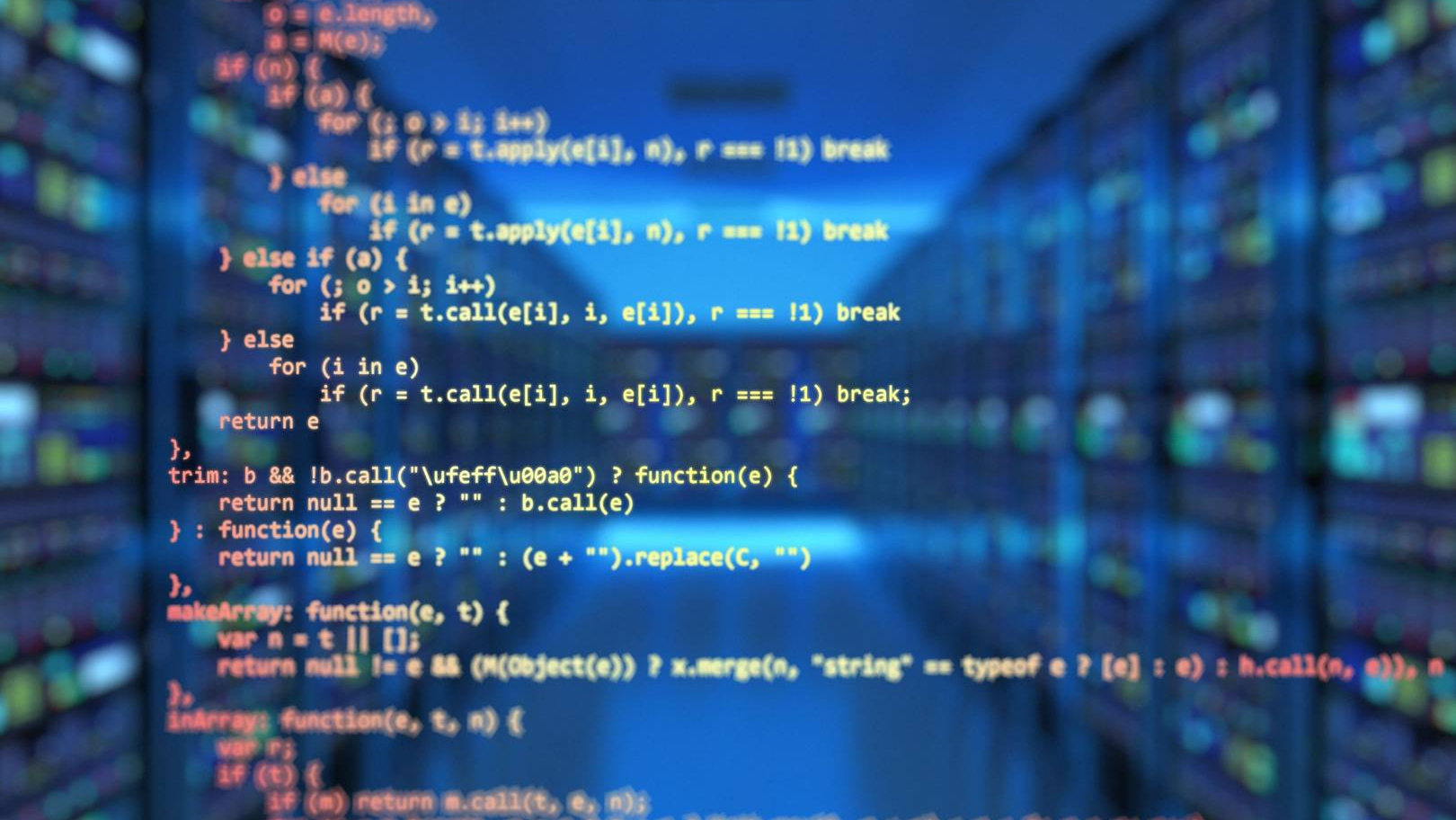

Китай начал блокировать соединения по Сети, скрывающие сведения о хосте

Новую блокировку HTTPS-соединений, использующих протокол TLS 1.3 и TLS-расширение ESNI (Encrypted Server Name Indication), установили китайские власти, 7 августа сообщает портал Great Firewall Report.

Отмечается, что блокировка происходит на транзитных маршрутах для соединений как из Китая во внешнюю Сеть, так и из внешнего Интернета внутрь страны. Стоит отметить, что расширение ESNI позволяет шифровать данные о запрашиваемом хосте. Соединения на основе старых версий TLS, либо TLS 1.3 без ESNI пропускаются как обычно.

Специалисты отмечают, что после срабатывания блокировки на 120-180 секунд блокируются сетевые пакеты, которые отправляются от исходного к целевому IP по заданному номеру порка назначения.

Исследователи уже выявили несколько вариантов обхода блокировки на стороне клиента и сервера, однако они отмечают, что они могут вскоре потерять актуальность и являются временной мерой.

Напомним, расширение ESNI не позволяет провайдерам анализировать HTTPS-соединения с целью узнать сведения о запрашиваемом сайте.